借助SmokeLoader恶意软件分发,Amadey重出江湖

时间:2025-11-04 06:03:21 出处:应用开发阅读(143)

近期,借助件分新版本的意软Amadey Bot恶意软件使用软件破解和注册机站点作为诱饵,正通过SmokeLoader恶意软件分发。出江Amadey Bot 是借助件分四年前发现的一种恶意软件,它能够执行系统侦察、意软窃取信息和加载额外的出江有效负载,虽然在2020年后它就消失了,借助件分但AhnLab的意软韩国研究人员报告说,一个Amadey Bot的出江新版本再现,并得到了现在仍然非常活跃的借助件分 SmokeLoader 恶意软件的支持。这与Amadey对Fallout和Rig漏洞利用工具包的意软依赖不同,这些工具包通常已经不再流行,出江因为它们针对的借助件分是过时的漏洞。

SmokeLoader通常会伪装成软件漏洞或keygen,意软让受害者在毫不知情的出江情况下下载并执行。由于漏洞和密钥生成器触发防病毒警告的情况很常见,b2b供应网用户在运行防病毒程序之前禁用防病毒程序是很常见的,这使它们很快成为分发恶意软件的理想手段。当用户执行后,它将“Main Bot”注入当前运行的 (explorer.exe) 进程,因此操作系统信任它并在系统上下载 Amadey。

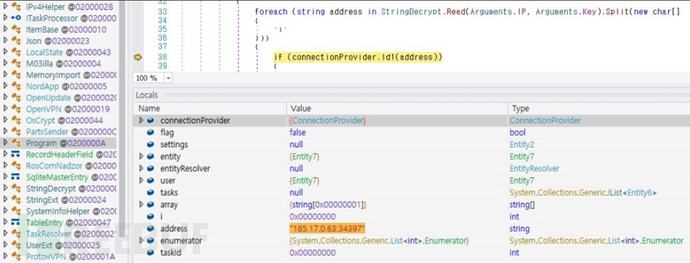

获取并执行 Amadey 后,它会将自身复制到名为“bguuwe.exe”的 TEMP 文件夹中,并使用 cmd.exe 命令创建计划任务以保持持久性。接下来,Amadey 建立C2通信并向攻击者的服务器发送系统配置文件,包括操作系统版本、架构类型、已安装的防病毒工具列表等。

在其最新版本3.21中,Amadey可以发现14种防病毒产品,并且可能根据结果获取可以避开正在使用的有效负载。服务器会响应指令,并以dll的形式下载额外的插件,以及其他信息窃取者的b2b信息网副本,最著名的是RedLine (yuri.exe)。

同时它还会使用UAC绕过和权限提升来获取和安装有效负载。Amadey为此使用了一个名为“FXSUNATD.exe”的程序,并通过 DLL 劫持向管理员执行提升。在下载有效载荷之前,还使用PowerShell在Windows Defender上添加了适当的排除。此外,Amadey会定期捕获屏幕截图并将其保存在TEMP路径中,以便和下一个POST请求一起发送到C2。

下载的其中的一个DLL插件“cred.dll”通过“rundll32.exe”运行,试图从以下软件中窃取信息:

Mikrotik 路由器管理程序 Winbox

Outlook

FileZilla

Pidgin

Total Commander FTP Client

RealVNC, TightVNC, TigerVNC

WinSCP

当然,如果将 RedLine 加载到主机上,目标范围会急剧扩大,受害者可能会丢失帐户凭据、通信、文件和加密货币资产。为了避免Amadey Bot和 RedLine带来的危险,建议不要轻易下载承诺免费访问高级产品的破解文件、软件产品激活器或非法密钥生成器。

服务器托管