CVE-2022-21882:Windows权限提升漏洞

时间:2025-11-04 21:11:03 出处:系统运维阅读(143)

Windows本地权限提升漏洞可以在Windows 10系统获得管理员权限。权限

2022年1月微软补丁日,提升微软修复了一个Win32k权限提升漏洞,漏洞CVE编号为CVE-2022-21882,权限该漏洞是提升之前CVE-2021-1732漏洞补丁的绕过。CVE-2022-21882是漏洞一个本地权限提升漏洞,攻击者利用该漏洞可以在Windows 10系统上获得管理员权限、权限创建新的提升管理员账户、执行特权命令。漏洞漏洞影响所有Windows 10版本。权限

CVE-2022-21882:win32k权限提升漏洞攻击者在用户模式调用相关的提升GUI API来进行kernel调用,如xxxMenuWindowProc、漏洞xxxSBWndProc、站群服务器权限xxxSwitchWndProc和xxxTooltipWndProc。提升这些kernel函数调用会触发xxxClientAllocWindowClassExtraBytes回调。漏洞攻击者可以通过hook KernelCallbackTable 中的xxxClientAllocWindowClassExtraBytes来拦截回调,使用NtUserConsoleControl 方法来设置tagWND 对象的ConsoleWindow flag,这一步操作可以修改窗口类型。

回调后,系统不会检查窗口的类型是否修改,由于类型混淆会导致错误的数据被应用。Flag修改前系统会将tagWND.WndExtra保存为一个用户模式指针,flag设置后,系统会将tagWND.WndExtra 看作为kernel desktop heap的偏移量,服务器托管攻击者控制了该偏移量后,就可以引发越界读和写。

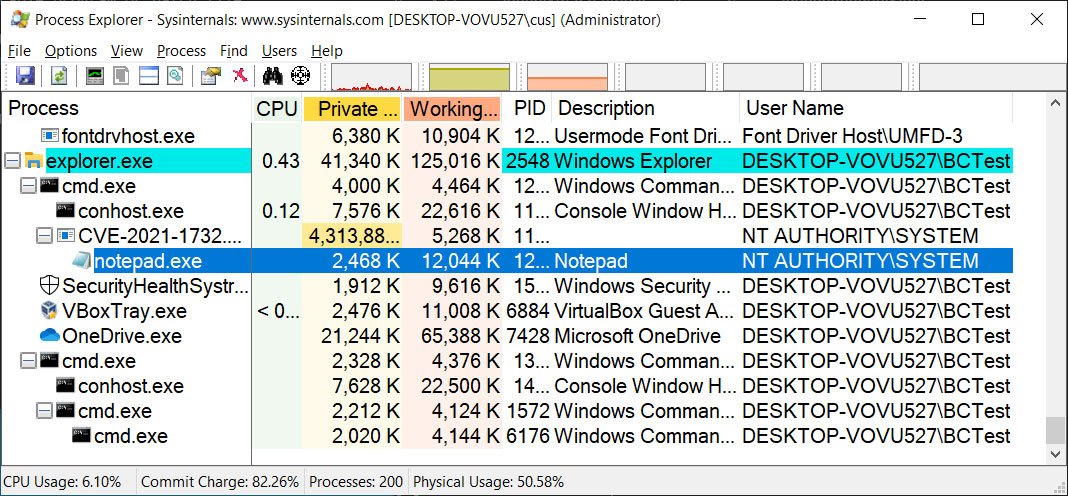

漏洞利用近日,研究人员公开了该漏洞的PoC利用,CERT/CC安全研究人员Will Dormann确认了该漏洞利用可以实现权限提升。BleepingComputer也测试了该漏洞利用,并在Windows 10系统上实现了权限提升,以system权限打开了Notepad,如下图所示:

但是该漏洞利用在Windows 11操作系统上并未成功。

该漏洞2年前就被发现早在2年前,以色列安全研究人员就发现了该漏洞,但由于微软漏洞奖励计划给予的漏洞奖励过少而未公开该漏洞。

CVE-2022-21882技术细节参见:https://googleprojectzero.github.io/0days-in-the-wild//0day-RCAs/2022/CVE-2022-21882.html

本文翻译自:https://www.bleepingcomputer.com/news/microsoft/windows-vulnerability-with-new-public-exploits-lets-you-become-admin/如若转载,请注明原文地址。高防服务器

猜你喜欢

- 联想电脑进BIOS教程(简易教程帮您轻松进入BIOS设置界面)

- 先锋E82L(解读先锋E82L的创新科技与出色表现)

- 了解和使用Xtend语言的指南(简洁、灵活和功能强大的Java语法扩展)

- 一键生成城堡(利用指令快速创建属于你的城堡)

- 电脑百度打开显示错误,如何解决?(遇到电脑百度打开显示错误该怎么办?)

- Win7系统安装教程(详细步骤和技巧,轻松解决系统安装问题)

- 四季沐歌牌子的品质与口碑如何?(以用户评价为基础,探索四季沐歌产品的优势与不足)

- 使用U盘安装Windows10操作系统的完整教程(简单易懂的步骤,让您轻松安装最新的Windows操作系统)

- 电脑启动问题解决办法(如何解决电脑一直启动进不了的问题)